Cyber Resilience Act a hardware pro IoT zařízení

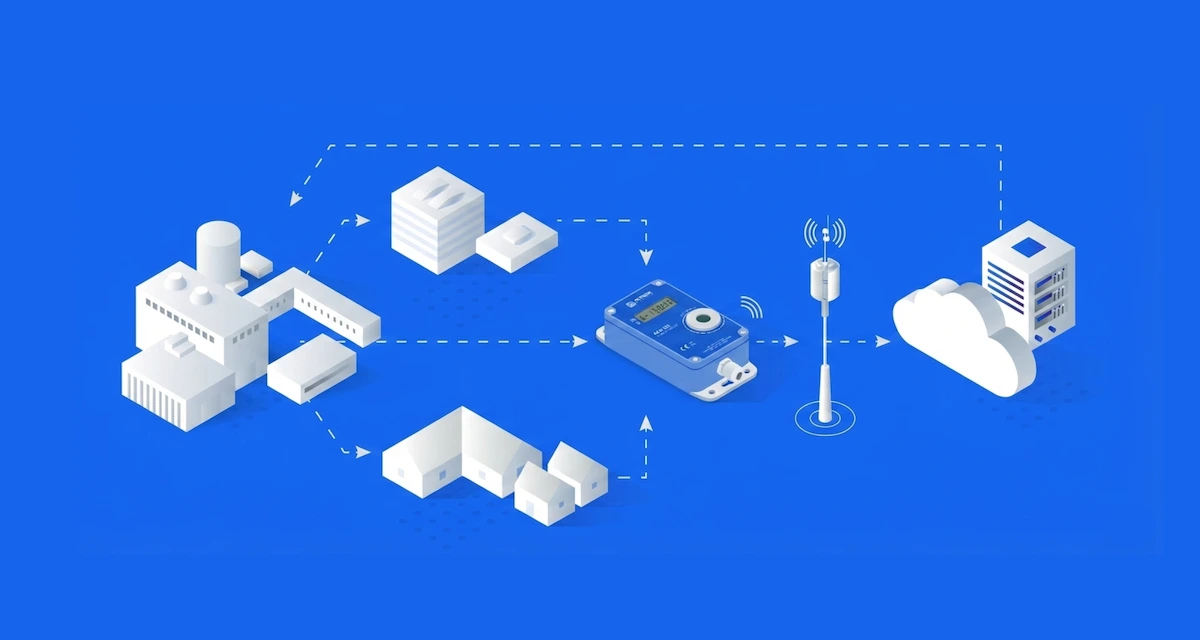

Cyber Resilience Act (CRA) představuje významný regulatorní krok Evropské unie směrem ke zvýšení kybernetické bezpečnosti zařízení připojených k internetu (IoT zařízení). Tato legislativa zásadně mění způsob, jakým výrobci navrhují a certifikují svá zařízení, a také klade nové požadavky na transparentnost a bezpečnost celého životního cyklu produktů.

Co je Cyber Resilience Act a proč je důležitý?

CRA je nařízení Evropské unie, které stanoví jednotné bezpečnostní požadavky pro všechny digitální produkty, zejména IoT zařízení. Jeho cílem je zajistit, aby byla zařízení navržena bezpečně již od počátku a aby byla chráněna proti kybernetickým hrozbám během celého jejich životního cyklu. Pro výrobce znamená CRA povinnost získat bezpečnostní certifikace, implementovat pravidelné bezpečnostní aktualizace a poskytovat jasné informace o zranitelnostech a aktualizačních postupech uživatelům. CRA je klíčový nejen pro výrobce, ale i pro uživatele IoT zařízení, jelikož posiluje ochranu jejich dat a infrastruktury proti kybernetickým útokům, čímž přispívá k celkové důvěře v technologie a digitální ekonomiku.

Jak CRA ovlivňuje požadavky na hardware?

CRA klade na hardware IoT zařízení konkrétní požadavky, mezi které patří:

Bezpečnostní certifikace

Každé zařízení musí projít certifikací, která potvrzuje splnění bezpečnostních standardů. To zahrnuje například ochranu dat uložených na zařízení, ochranu komunikace mezi zařízeními a odolnost proti kybernetickým útokům.

Aktualizační mechanismy

Hardware musí umožňovat snadné a bezpečné aktualizace softwaru, aby bylo možné rychle reagovat na nově objevené bezpečnostní hrozby.

Transparentnost

Výrobce musí poskytnout detailní informace o bezpečnostních vlastnostech zařízení a jasné instrukce, jak zařízení bezpečně používat a spravovat.

Interoperabilita

CRA podporuje interoperabilitu bezpečnostních řešení, což znamená, že vybraný hardware by měl bez problémů fungovat s dalšími certifikovanými zařízeními a systémy.

Praktické aspekty výběru hardwaru: skrytá rizika a role aktualizací

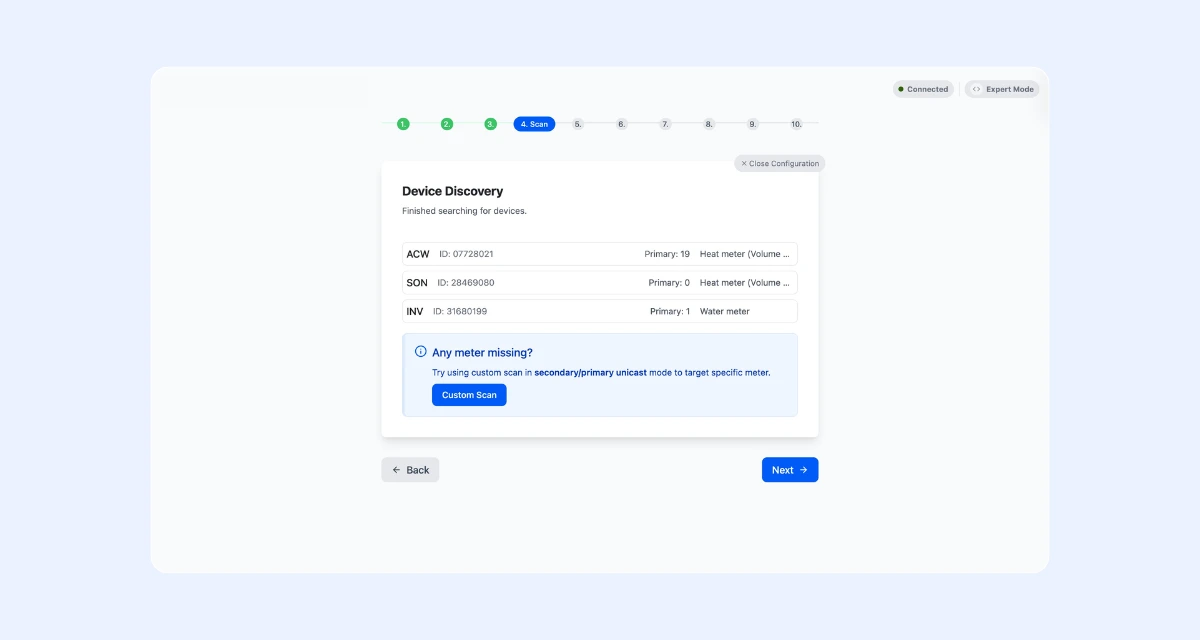

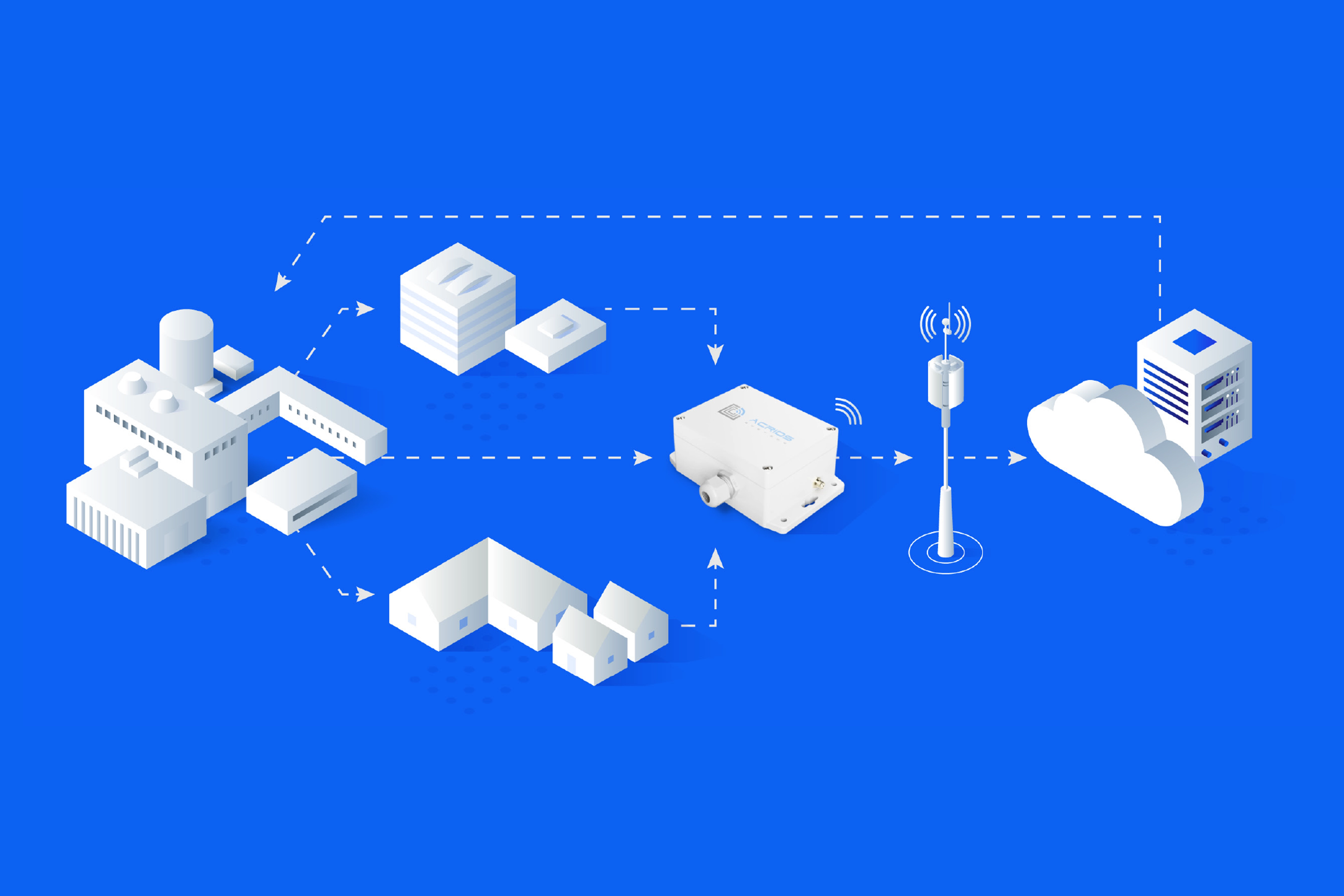

Při výběru IoT zařízení, jako jsou například konvertory pro chytré měření nebo prvky heterogenní komunikace (LoRa,NB-IoT), je třeba:

- Ověřit, zda má zařízení odpovídající bezpečnostní certifikaci podle CRA.

- Zkontrolovat, jak výrobce zařízení řeší bezpečnostní aktualizace a zda poskytuje transparentní informace o bezpečnostních opatřeních.

- Zjistit, zda je zařízení kompatibilní s jinými prvky systému z pohledu bezpečnosti a interoperability.

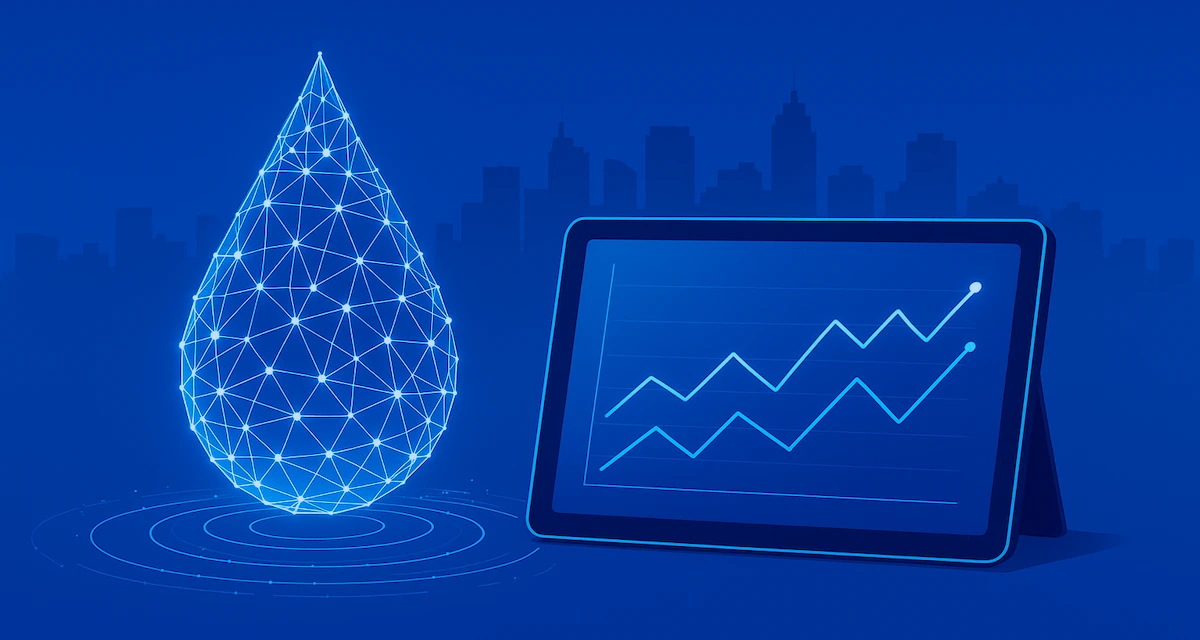

Zvláštní pozornost je vhodné věnovat i údajům, které se mohou na první pohled jevit jako méně citlivé. Například spotřeba vody nemusí působit jako údaj, který by bylo třeba chránit. Nicméně pokud má někdo přístup k datům z chytrého vodoměru bez dostatečné ochrany, může z nich snadno odhadnout, zda je domácnost aktuálně obývaná, či nikoliv – například v době dovolené nebo delší nepřítomnosti. Taková informace může být zneužita způsoby, které si běžný uživatel často neuvědomuje. CRA právě proto požaduje, aby i tato zařízení měla odpovídající úroveň zabezpečení.

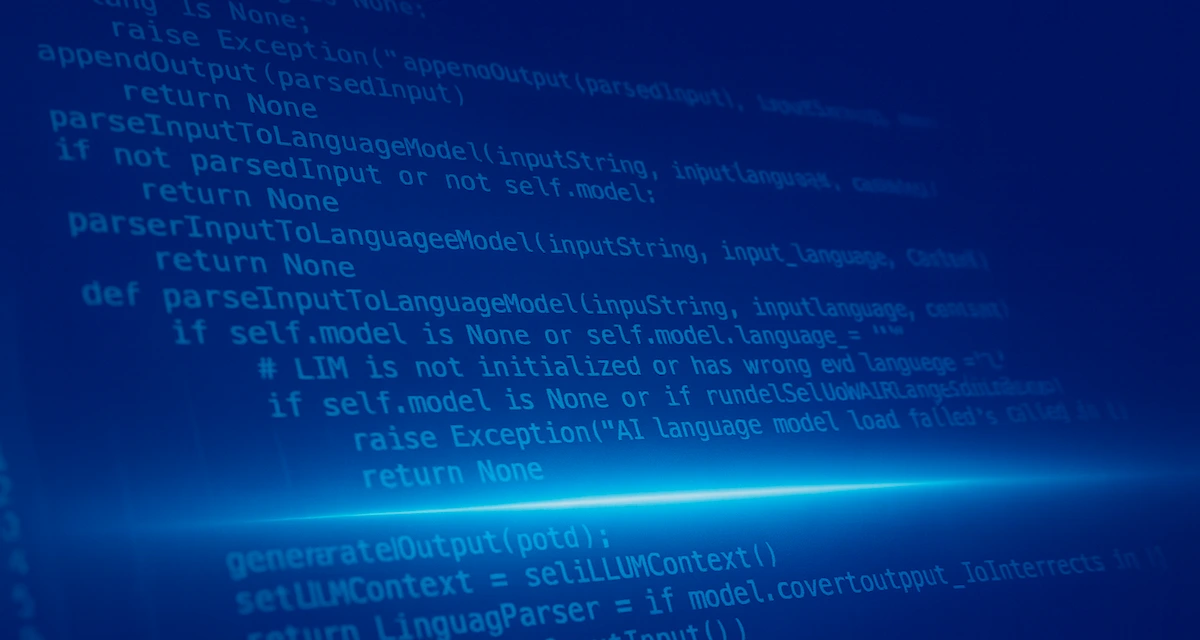

FUOTA( Firmware Update Over The Air)

Dalším důležitým faktorem je schopnost zařízení přijímat aktualizace na dálku, tzv. FUOTA( Firmware Update Over The Air). Zařízení, která tuto funkci nepodporují, vyžadují fyzický servis technikem, což může být logisticky náročné a nákladné – často i dražší než samotné zařízení. Z pohledu bezpečnosti je proto přítomnost funkce FUOTA nejen praktická, ale do budoucna nezbytná. Umožňuje okamžitě reagovat na nově vzniklé zranitelnosti a přispívá k celkové udržitelnosti a bezpečnosti systému bez nutnosti fyzických zásahů.

Důkladný výběr zařízení v souladu s CRA nejenže zvyšuje bezpečnost celého systému, ale také předchází riziku sankcí a omezení plynoucích z nedodržení legislativních požadavků.

FAQs

Nařízení CRA se zaměřuje přímo na kybernetickou bezpečnost digitálních produktů během celého jejich životního cyklu, zatímco předpisy jako NIS2 se soustředí na odolnost organizací.

Nařízení CRA se vztahuje na širokou škálu digitálních produktů se schopností zpracovávat data, které jsou přímo nebo nepřímo připojeny k jiným zařízením či sítím. Patří sem mimo jiné smart měřidla, senzory, průmyslové řídicí systémy, spotřební elektronika a vestavěné systémy, a to i v odvětvích, která dosud nepodléhala přísné regulaci.

Cyber Resilience Act byl přijat v roce 2024 a zahrnuje přechodné období v délce 36 měsíců. To znamená, že splnění požadavků bude povinné od roku 2027, přičemž výrobcům se doporučuje začít s přípravou dříve, aby se vyhnuli narušení uvedení produktů na trh nebo právním rizikům.

Ano. Všechna IoT zařízení uváděná na trh v EU musí splňovat certifikační požadavky podle nařízení CRA.

Ne. I starší zařízení musí splnit nové požadavky, pokud jsou po nabytí účinnosti CRA dále prodávána nebo projdou významnou aktualizaci.

Výrobce musí zpracovat technickou dokumentaci zahrnující analýzu rizik, bezpečnostní opatření, důkazy o souladu, procesy řešení zranitelností a mechanismy pro bezpečné aktualizace.

Aktualizace musí být vydány vždy, když je identifikována nová bezpečnostní hrozba; CRA nestanovuje pevnou minimální frekvenci.

V takovém případě je vhodné zvolit alternativního dodavatele, protože nedostatek transparentnosti naznačuje slabé zabezpečení a možnost nesplnění požadavků.

Potřebujete se zorientovat v požadavcích CRA pro váš IoT hardware? Projdeme architekturu vašeho zařízení, identifikujeme případné nedostatky a pomůžeme vám naplánovat další kroky k bezpečnému a s CRA kompatibilnímu řešení. Spojte se s námi.