Než nasadíte DTLS: Zjistěte, kdy dává smysl

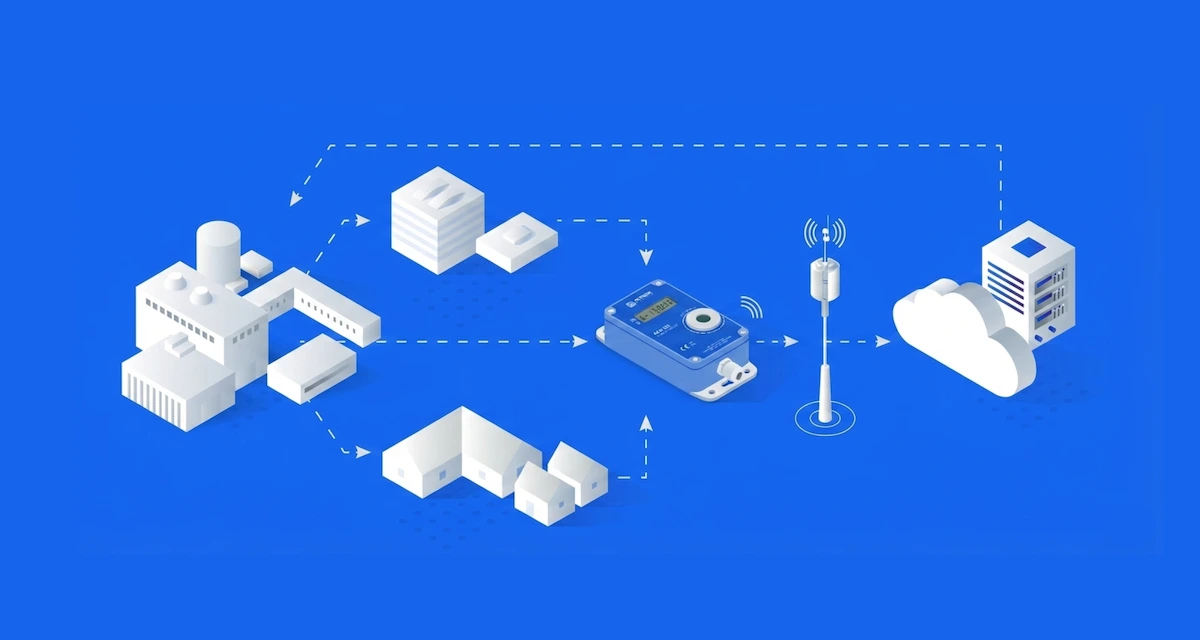

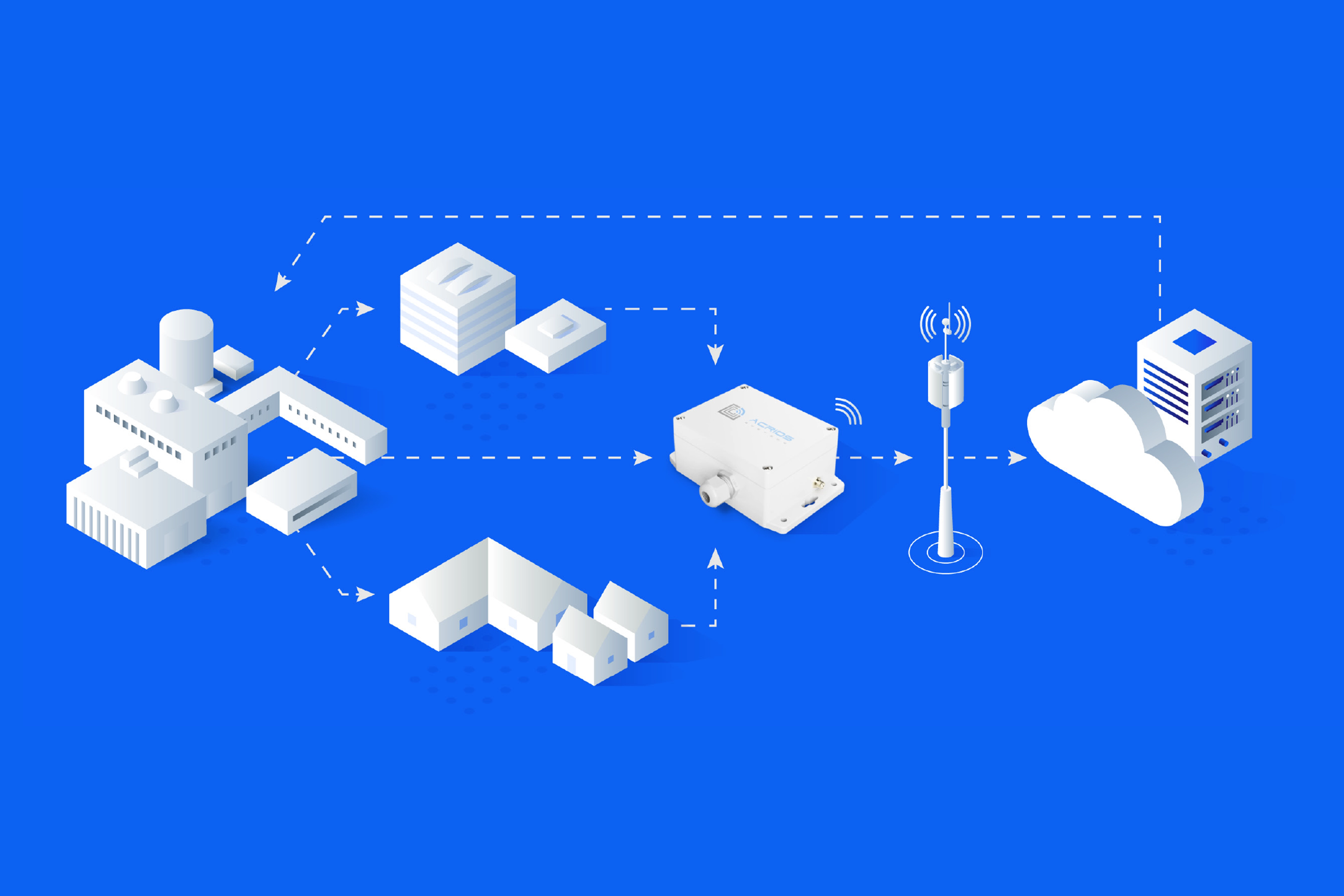

Technologie Internetu věcí (IoT) jsou čím dál častěji nezbytnou součástí firem, ať už pro účely monitorování spotřeby energií či pro ovládací prvky. Technologie jsou tak rozšířeny mezi různé uživatele, ať už se jedná o společnosti v energetickém průmyslu, ve výrobě, či jedince.

V tomto článku se zaměříme na IoT technologie využívající pro komunikaci radiokomunikační protokoly s nízkou spotřebou pro rozsáhlá území (LPWAN - Low Power Wide Area Network) jako je LoRa, NB-IoT a MQTT. Tyto sítě mohou být jednoduše napadeny a zneužity, pokud při jejich použití neimplementujete potřebné kroky k jejich zabezpečení.

A proč vůbec šifrovat komunikaci z měřidel? Možná si říkáte: „Vždyť jsou to jen údaje o spotřebě vody nebo elektřiny, tak proč bych je měl šifrovat?“ Jenže právě tyto informace mohou při úniku dat prozradit mnohem víc, než si myslíte. Z dat o spotřebě lze například odvodit přítomnost osob v objektu, provozní režim firmy nebo dokonce výpadky. Nechráněná IoT zařízení se tak mohou stát slabým článkem i v zabezpečené infrastruktuře, ať už cíleně, nebo jako prostředek k útoku na třetí stranu. Čím větší je objem nezabezpečených zařízení (např. u dodavatelů energií nebo municipalit), tím větší je riziko zneužití.

NB-IoT a potřeba zabezpečení

NB-IoT protokol je technologie s nízkou spotřebou a širokým dosahem, ideální pro dálkové odečty. V mnoha případech ale využívá veřejnou mobilní síť operátora. A právě zde vzniká potřeba chránit přenášená data.

Nezabezpečený tok informací znamená, že kdokoliv a kdykoliv může "naslouchat". Jako příměr lze použít radiokomunikaci, kdy si s někým povídáte a kdokoliv s vysílačkou si může naladit vaši frekvenci a poslouchat vše, co si povídáte. A právě data o spotřebě energií mají svoji hodnotu, jinak by nedávalo smysl pořizovat infrastrukturu pro jejich přenos a shromažďování.

Zabezpečení dat lze řešit různými způsoby. Pojďme se detailněji zaměřit na jeden z nejpokročilejších bezpečnostních protokolů: DTLS (Datagram Transport Layer Security).

Co je DTLS a proč se používá?

DTLS je bezpečnostní protokol, který zajišťuje šifrování, ověřování identity a ochranu integrity pro UDP komunikaci. Je obdobou známějšího TLS (používaného např. při HTTPS komunikaci), ale navržený pro bezstavové, rychlé přenosy typické pro IoT zařízení.

Použití DTLS má smysl tam, kde:

- je provoz veden přes veřejnou síť (např. NB-IoT od mobilního operátora),

- jsou kladeny vyšší požadavky na kybernetickou bezpečnost (městská infrastruktura, utility),

- hrozí odposlech nebo manipulace s daty v tranzitu.

Jaké jsou alternativy k DTLS?

Zabezpečení komunikace lze u NB-IoT protokolu realizovat i jinak. V praxi se běžně používají tři varianty:

- Privátní APN s UDP. V tomto režimu se zařízení připojuje přes privátní datový přístup operátora (APN), čímž je provoz oddělený od veřejného internetu. Základní úroveň bezpečnosti bez potřeby šifrování na aplikační vrstvě – jednoduché a energeticky úsporné řešení.

- MQTT přes NB-IoT s TLS. Zde probíhá komunikace přes protokol MQTT a zabezpečení zajišťuje TLS šifrování. Výhodou je snadná integrace do cloudových služeb. Nevýhodou může být vyšší datová režie a spotřeba energie – což může být problém u bateriově napájených zařízení.

- DTLS nad UDP. DTLS umožňuje šifrovanou komunikaci bez nutnosti využívat plnohodnotný TCP stack. Je nejefektivnější z hlediska přenesených dat, ale zároveň technicky nejsložitější na implementaci – vyžaduje více paměti, delší handshake a propracovanější správu klíčů.

Kdy se vyplatí DTLS a kdy ne?

DTLS je vhodné nasadit tehdy, pokud:

- pracujete s citlivými daty nebo v regulovaném prostředí (např. městské rozvody),

- vaše zařízení komunikují přes veřejnou síť a potřebujete end-to-end šifrování,

- máte dostatečný výkon/paměť v zařízení a řešíte bezpečnost dlouhodobě.

Naopak pokud je prioritou:

- nízká spotřeba energie (např. u bateriově napájených modulů),

- jednoduchá správa a provisioning,

- rychlá integrace,

...může být vhodnější variantou použití privátního APN nebo MQTT s TLS.

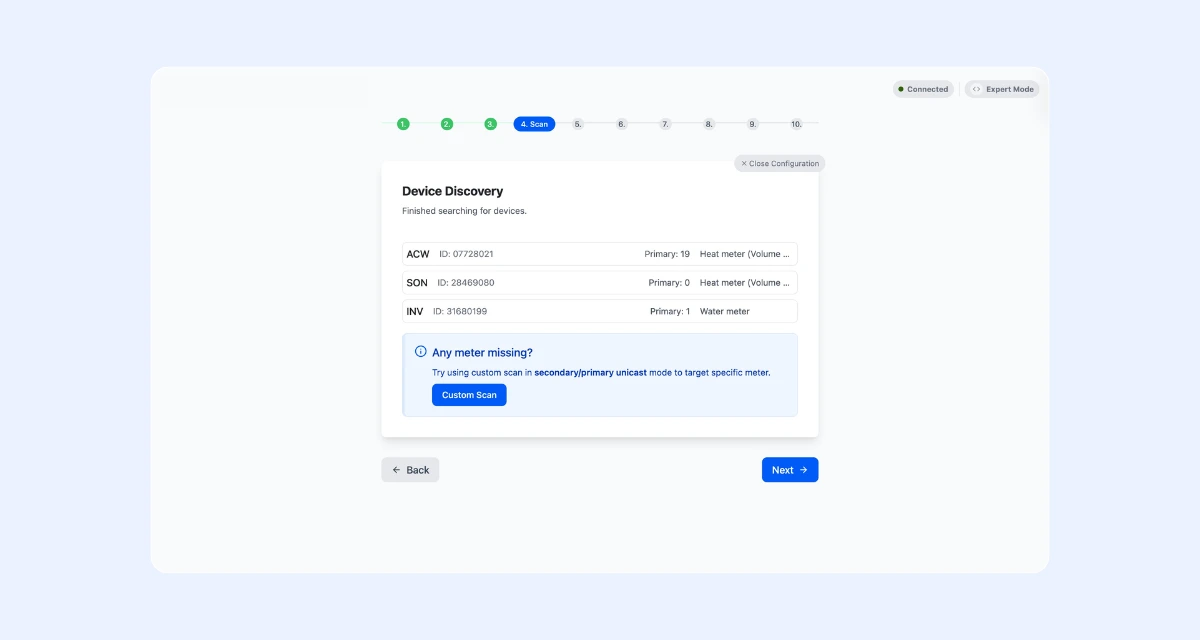

Kyberbezpečnost na míru vašemu projektu

Kyberbezpečnost už dávno není volitelná. S příchodem směrnice RED a evropského Aktu o kybernetické odolnosti (CRA) bude od roku 2027 vyžadováno, aby zařízení splňovala konkrétní bezpečnostní požadavky, a to včetně šifrování. V ACRIOS nabízíme u našich produktů všechny běžné varianty zabezpečené komunikace, od jednoduchého UDP přes APN až po pokročilé řešení s DTLS. Díky tomu si můžete zvolit variantu, která nejlépe odpovídá projektu, infrastruktuře i provozním podmínkám. Bezpečnost našich převodníků je jednou z našich priorit.

FAQs

IoT zařízení je jakékoli zařízení připojené k internetu, které sbírá,odesílá nebo přijímá data. Příkladem jsou chytrá měřidla, termostaty, senzory, čidla nebo průmyslové řídicí jednotky.

Ne. Zařízení, která pracují s citlivými nebo časově specifickými daty, jako jsou údaje o spotřebě energií, představují vyšší bezpečnostní riziko, zejména pokud komunikace není šifrovaná.

Nezabezpečené LPWAN sítě jsou náchylné k odposlechu dat, spoofingu a také k rozsáhlému zneužití sítě, například DDoS útoky. Útočníci mohou manipulovat s daty nebo zneužít nezabezpečená zařízení jako vstupní bod.

I základní údaje o spotřebě mohou odhalit přítomnost osob, vzorce chování nebo provozní rytmus podniku. Šifrování chrání soukromí a zamezuje zneužití dat.

Záleží na požadavcích projektu: soukromé APN +UDP pro základní izolaci, MQTT + TLS pro snadnou cloudovou integraci a DTLS proefektivní šifrování ve veřejných sítích.

Ano. Cyber Resilience Act a aktualizovaná směrnice RED vyžaduje od roku 2025 šifrování, řízení zranitelností a bezpečná výchozí nastavení zařízení.

Ano. I zdánlivě neškodná data mohou odhalit vzorce chování nebo být zneužita k cíleným útokům. V případě úniku dat může navíc nést odpovědnost provozovatel.

Zvažte energetický rozpočet zařízení, typ sítě a integrační požadavky. ACRIOS podporuje všechny hlavní šifrovací přístupy, řešení je možmé přizpůsobit konkrétnímu projektu.

Ano. Všechny převodníky ACRIOS podporují zabezpečenou komunikaci přes LoRa, NB-IoT a MQTT a umožňují konfigurovatelná šifrovací nastavení.

Chcete vědět, jaký způsob zabezpečení je nejvhodnější právě pro váš projekt? Ozvěte se nám, navrhneme vám řešení, které odpovídá vašemu prostředí, požadavkům i legislativě.